Применение в Криптографии

Применение в Криптографии Понимание криптостойкости: модели атак и их влияние

Поля в Криптографии

Поля в Криптографии Протоколы аутентификации: как работают протоколы с

Применение в Криптографии

Применение в Криптографии Понятие криптостойчивости: что это и почему это важно

Применение в Криптографии

Применение в Криптографии Понимание Атаки с Оракулом: Что это и как защититься?

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей с аутентификацией: EMAC — как обеспечить

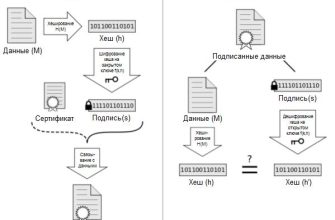

Поля в Криптографии

Поля в Криптографии Разбор протоколов аутентификации: почему важны подписи

Теория Эллиптических Кривых

Теория Эллиптических Кривых Безопасность блокчейна: как избегать атак на 51% и

Применение в Криптографии

Применение в Криптографии Криптографические подписи: Теория срыва подписи — что

Применение в Криптографии

Применение в Криптографии Магия MAC и её роль в обеспечении безопасности TLS

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование генераторов случайных чисел: как обеспечить

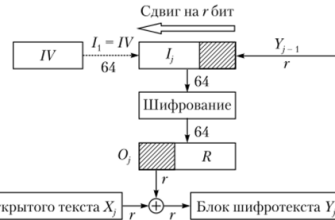

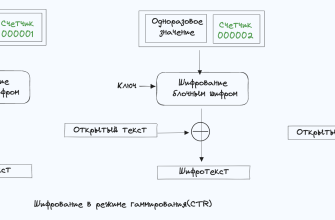

Применение в Криптографии

Применение в Криптографии Полное погружение в режимы работы блочных шифров: анализ

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование генераторов псевдослучайных чисел по стандарту

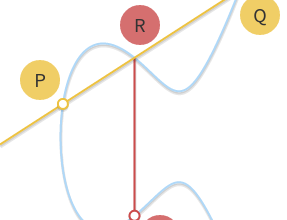

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Теория Гомоморфного RSA —

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Полное погружение в теорию

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: раскрываем тайны схемы Рабина

Теория Эллиптических Кривых

Теория Эллиптических Кривых Гомоморфное шифрование: как булева алгебра делает невозможное

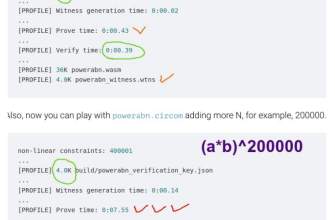

Применение в Криптографии

Применение в Криптографии Загадка zk-STARKs: как обеспечить абсолютную надежность

Поля в Криптографии

Поля в Криптографии Теория идеальных шифров: что такое криптостойкость

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и